- 17 марта, 2025

Инфобезопасность — процесс, а не проект

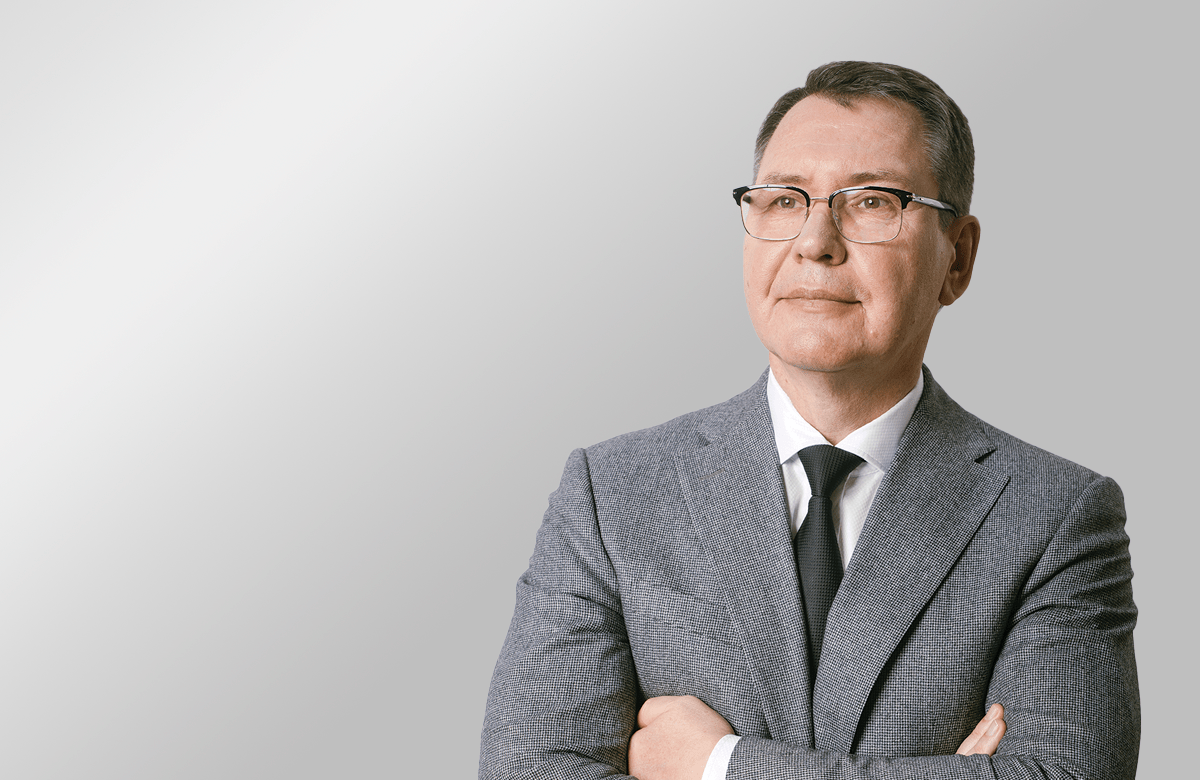

Каждая новая технология несет в себе новые риски информационной безопасности, уязвимости, и злоумышленники тоже совершенствуют свои навыки. Информационная безопасность — это процесс, а не конечный проект, считает руководитель департамента информационной безопасности Страхового Дома ВСК Артем Деркач.

ССТ: Подвержены ли страховые компании инцидентам кибербезопасности? Где сложнее ситуация — у страховщиков или в банках?

Артем Деркач: Страховые с мрачной регулярностью оказываются жертвами реализации инцидентов. Но если сравнивать, то внимание злоумышленников направлено на страховые компании в меньшей мере, чем на банки.

И это связано, по моему мнению, с возможностью монетизации.

В банке в случае успешного взлома есть возможность вывести денежные средства, что является основным мотивом для злоумышленников. В страховой компании монетизировать взлом значительно сложнее. Но, как оказалось, здесь тоже есть свои возможности и нюансы. По результатам расследования разного рода инцидентов наступило понимание, что на той стороне работают злоумышленники, которые глубоко понимают страховой бизнес.

ССТ: Какие задачи стоят перед вашим департаментом?

А. Д.: В первую очередь — это как раз обеспечение киберустойчивости организации, то есть защита от кибератак, в том числе целевых, защита от вирусных заражений, DDos и др., а также противодействие утечкам.

Далее следует обеспечение регуляторных требований, снижение регуляторных рисков. Мы — некредитная финансовая организация, у нас есть отраслевой регулятор в лице Центробанка Российской Федерации, который выпускает регламентные документы, обязательные для участников рынка.

Кроме того, наша компания является субъектом критической инфраструктуры, и мы подчинены всем требованиям законодательства в этой сфере. Это № 187-ФЗ, указы Президента и Правительства, которые нацелены на реализацию требований к повышению информационной безопасности критической инфраструктуры. Это большая часть работы, которую мы делаем.

Еще одно важное направление: страховая организация является носителем большого количества персональных данных клиентов.

ССТ: Как обеспечивается безопасность персональных данных?

А. Д.: У нас есть ответственность перед субъектами персональных данных и перед регулятором в лице Роскомнадзора: мы обязаны обеспечивать безопасность персональных данных на всех стадиях их сбора и обработки. Для этого мы проводим регулярные аудиты, реализуем технические и организационные меры защиты.

Мы обязаны обеспечивать безопасность персональных данных на всех стадиях их сбора и обработки

В общем-то, существует типовой набор требований, одинаковый для всех операторов персональных данных. Однако реализация требований зависит от типа обрабатываемых персональных данных. Если мы говорим о персональных данных, например, специальной категории, там существуют повышенные требования, повышенное внимание регуляторов и, как следствие, более сложная реализация в виде дополнительных технических мер защиты и систем мониторинга.

ССТ: У вас очень широкий спектр задач. Что в нем вызывает наибольшие сложности?

А. Д.: Информационная безопасность, по большей части, — это надстройка над IT. Поскольку все основные бизнес-процессы уже, можно сказать, цифровизировались, то мы обязаны следовать этим трендам и обеспечивать безопасность уже на техническом уровне.

Самые большие сложности, с которыми мы сталкиваемся, это борьба за ресурсы IT внутри компании. Любое требование ИБ, как правило, влечет за собой внедрение новых средств защиты или доработки в информационных системах. А доработки ведут к запросу ресурсов программистов.

Тут начинается конкуренция с бизнесом, который, естественно, часто имеет более высокий приоритет. Поэтому для нас дополнительной сложностью является обоснование своих задач, поскольку финансовой прибыли они не приносят, а только снижают угрозы, которые могут повлечь за собой финансовые последствия.

С другой стороны, конкуренция существует и на внешнем рынке труда, где пока еще наблюдается дефицит профессионалов в области информационной безопасности. Надеемся, что скоро это изменится ввиду того, что большое количество вузов сейчас начинают выпускать уже подготовленных специалистов. Но эта проблема пока еще актуальна, особенно для узкоспециализированных направлений, таких как реагирование на инциденты, обеспечение безопасности при разработке кода, оценка защищенности приложений.

ССТ: Общеизвестно, что самое слабое звено в безопасности — это человек. Как вы работаете с человеческим фактором?

А. Д.: Вы совершенно правы, человеческий фактор играет свою роль. С одной стороны, если мы говорим про разработку кода, то на этой стадии должен быть реализован контроль за изменением кода и поиск уязвимостей со стороны информационной безопасности техническими средствами. Такие инструменты используются в большинстве организаций, в том числе и в нашей.

С другой стороны, всегда есть администраторы, то есть, сотрудники с привилегированным доступом, которых, естественно, контролировать крайне сложно. Однако и здесь реализуются методы контроля и мониторинга. Для этого организации финансового сектора обязаны создавать подразделения по реагированию на инциденты. Их задача, в том числе — контролировать действия администраторов и принимать соответствующие ограничительные меры.

Есть и остальные сотрудники, которых часто приходится защищать от них самих. У нас до сих пор выявлялись только инциденты, связанные не со злым умыслом, а, в основном, с недоработками, ошибками и благими намерениями. Например, если сотрудник хочет поработать дома и попытается переслать информацию на личную почту, мы эту возможность пресекаем.

ССТ: Как формируется бюджет для службы ИБ?

А. Д.: Информационная безопасность, безусловно, дорогая история, системы защиты, дорогие, как и любые сложные IT-системы. Регулятор не определяет для нас какие-то требования по бюджету, а оставляет это на усмотрение самой организации. Однако в новой редакции закона о персональных данных регулятор при повторной утечке предусматривает возможность снижения ответственности в случае, если организация тратит на информационную безопасность не менее 0,1 % от дохода. То есть какие-то рамки все же устанавливаются.

ССТ: Используете ли вы внешний аудит?

А. Д.: Конечно, мы используем внешний аудит. Это является, в том числе, и требованием Банка России — проводить внешний аудит по ГОСТ Р 57580. Мы делаем аудиты и по персональным данным, и по критичной инфраструктуре. И время от времени регуляторы также проводят внешний аудит. Это является, в том числе оценкой безопасности наших бизнес-процессов.

Результатом эффективной работы в области информационной безопасности является, в первую очередь, отсутствие инцидентов, а также отсутствие замечаний при аудитах регуляторов.

ССТ: Как вы в целом оцениваете уровень защищенности страховщиков? Вы сказали, что попыток взломов здесь меньше, чем в банках. А в принципе — страховщики насколько хорошо защищены?

А. Д.: Субъективно, учитывая сложившиеся риски, могу сказать, что нам всем есть над чем работать. Уровень защищенности по отрасли довольно высокий, но всегда есть возможность совершенствоваться.

Что касается конкретно ВСК, то я считаю, что у нас реализован высокий уровень защиты. Но важно понимать, что информационная безопасность — это процесс, а не конечный проект. Технологии развиваются, злоумышленники тоже совершенствуют свои навыки, придумывают способы реализации своих преступных замыслов.

При этом очевидно, что каждая новая технология в бизнесе сама по себе несет дополнительные риски, в том числе и с точки зрения информационной безопасности. Так что тут нельзя стоять на месте.

При этом очевидно, что каждая новая технология в бизнесе сама по себе несет дополнительные риски, в том числе и с точки зрения информационной безопасности.

Хочу также заметить, что злоумышленники часто пытаются воздействовать в точках соприкосновения с партнерами, на стыке передачи информации. То есть, атаки ведутся не напрямую на организации, а, например, через поставщиков услуг, которые, очевидно, часто оказываются гораздо менее защищенными, чем хорошо обеспеченные ресурсами финансовые организации.

Страховая компания имеет лицензионные ограничения, и поэтому не может предоставлять услуги по защите информации другим организациям, поэтому мы можем только более строго контролировать работу со своими поставщиками, проводить оценку их влияния на нашу безопасность, контролировать все каналы связи и доступа, которые используются при нашем взаимодействии. На эти моменты мы будем обращать особое внимание.